Исследователи продемонстрировали, как обычная компьютерная мышь может использоваться в качестве инструмента для взлома. Проект под названием EvilMouse представляет собой аппаратный кейлоггер-инжектор, встроенный в стандартный USB-манипулятор. По данным портала anti-malware.ru, стоимость сборки такого устройства составляет около 44 долларов, что эквивалентно примерно 3 394 рублям.

По принципу работы EvilMouse напоминает известный инструмент USB Rubber Ducky, который эмулирует клавиатуру и автоматически вводит заранее запрограммированные команды. Однако в отличие от него разработка продолжает функционировать как полноценная компьютерная мышь. Внешне и по поведению устройство ничем не отличается от обычного периферийного оборудования, что делает его практически незаметным для пользователя.

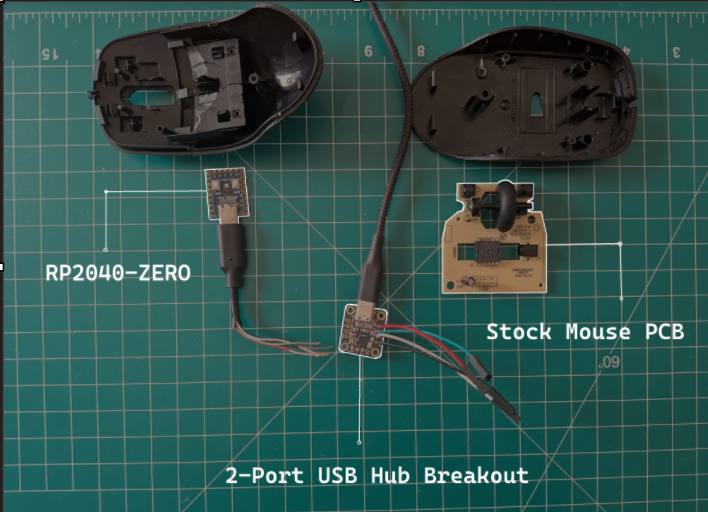

Внутри корпуса размещены недорогие компоненты: микроконтроллер RP2040 Zero, USB-хаб и стандартная начинка компьютерной мыши. Автор проекта перепрошил устройство с использованием CircuitPython. После подключения к компьютеру мышь автоматически выполняет заданный набор команд и открывает обратный шелл на машине атакующего. В ходе тестирования доступ к системе с правами администратора удавалось получить за считаные секунды.

Наибольшую сложность, по словам разработчика, вызвала физическая сборка. В компактном корпусе пришлось удалять пластиковые перегородки, аккуратно паять контакты и изолировать элементы. Тем не менее технически проект оказался реализуемым даже при наличии базовых навыков работы с электроникой.

Как отмечает автор, ключевая проблема заключается в факторе доверия к привычной периферии. Если пользователи уже осведомлены об опасности подозрительных флеш-накопителей, то компьютерная мышь, корректно перемещающая курсор, обычно не вызывает подозрений. При этом устройство определяется системой как HID, то есть Human Interface Device, и способно отправлять команды, обходя ряд стандартных механизмов защиты. В демонстрации атака проходила без срабатывания антивирусного программного обеспечения.